Sicher ins Internet: Unterschied zwischen den Versionen

Hawei (Diskussion | Beiträge) (Die Seite wurde neu angelegt: „Manch einer traut sich kaum noch mit seinem PC im Internet zu arbeiten weil er Angst hat das Opfer von Hackerangriffen zu werden. Viren, Würmer, Trojaner, Bot-N…“) |

Hawei (Diskussion | Beiträge) K |

||

| Zeile 13: | Zeile 13: | ||

Den Dienst erreicht man in Windows XP durch Aufruf von "Start" - "Einstellungen" - "Systemsteuerung" - "Automatische Updates" | Den Dienst erreicht man in Windows XP durch Aufruf von "Start" - "Einstellungen" - "Systemsteuerung" - "Automatische Updates" | ||

| + | [[Datei:Automatischer Update_01.jpg]] | ||

| + | [[Datei:Automatischer Update_02.jpg]] | ||

| Zeile 64: | Zeile 66: | ||

Für individuelle Einstellungen siehe "Internet Explorer Sicherheits-Einstellungen". | Für individuelle Einstellungen siehe "Internet Explorer Sicherheits-Einstellungen". | ||

| − | + | [[Datei:IE-Sicherheitseinstellungen.jpg]] | |

Beim Firefox-Browser gibt es dafür | Beim Firefox-Browser gibt es dafür | ||

| Zeile 86: | Zeile 88: | ||

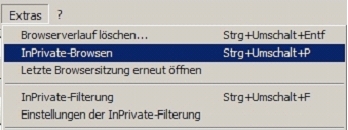

Bei der Aktivierung des „InPrivate“-Modus im Internet Explorer 8.0 werden der Verlauf besuchter Web-Seiten, die temporären Internetdateien, Cookies, eingegebene Formulardaten, Benutzernamen und Kennwörter, URLs in der Adress- sowie Suchleiste entfernt, sobald das „InPrivate“-Fenster geschlossen wird. | Bei der Aktivierung des „InPrivate“-Modus im Internet Explorer 8.0 werden der Verlauf besuchter Web-Seiten, die temporären Internetdateien, Cookies, eingegebene Formulardaten, Benutzernamen und Kennwörter, URLs in der Adress- sowie Suchleiste entfernt, sobald das „InPrivate“-Fenster geschlossen wird. | ||

| + | |||

| + | [[Datei:InPrivate-Modus.jpg]] | ||

Der „InPrivate“-Modus eignet sich besonders für Nutzer, die den Internet Explorer an einem öffentlich zugänglichen Rechner wie z.B. einem Internetcafe oder einer Bibliothek nutzen, oder wenn der Rechner und zugehörige Benutzerzugang von mehreren Personen in einem Haushalt verwendet wird. | Der „InPrivate“-Modus eignet sich besonders für Nutzer, die den Internet Explorer an einem öffentlich zugänglichen Rechner wie z.B. einem Internetcafe oder einer Bibliothek nutzen, oder wenn der Rechner und zugehörige Benutzerzugang von mehreren Personen in einem Haushalt verwendet wird. | ||

Version vom 28. August 2010, 22:23 Uhr

Manch einer traut sich kaum noch mit seinem PC im Internet zu arbeiten weil er Angst hat das Opfer von Hackerangriffen zu werden.

Viren, Würmer, Trojaner, Bot-Netze, Phishing-Attacken sind nur einige der schlimmeren Möglichkeiten. Des Weiteren drohen Ausspähung und Sammlung von Daten, Abofallen und Spam-Mails.

Durch Einhaltung von einfachen Sicherheitsrichtlinien kann man jedoch das Risiko beim Internetsurfen wirksam reduzieren und muss dafür noch nicht einmal Geld ausgeben.

Inhaltsverzeichnis

- 1 Automatischer Update

- 2 Antiviren-Software

- 3 Verhaltensmuster

- 4 Firewall

- 5 Programme aktualisieren

- 6 Sicherheitseinstellungen

- 7 Benutzerkonto

- 8 InPrivate-Modus

- 9 Link Checker

- 10 Sandbox

- 11 Systemwiederherstellung

- 12 Virtueller Rechner

- 13 Schwachpunkt Mensch

- 14 Sonderthema: Internet-Banking

- 15 Sonderthema: Abo-Fallen

- 16 Sonderthema: Downloads

- 17 Sonderthema: Anonym surfen

- 18 Sonderthema: Sichere Passwörter

Automatischer Update

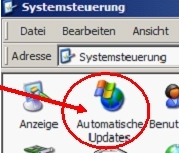

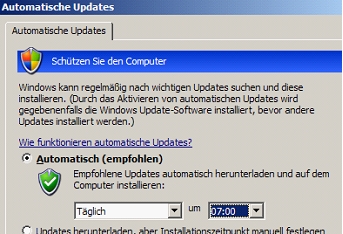

Das Betriebssystem, in aller Regel Windows, sollte auf dem neuesten Stand sein. Dazu wird der Dienst "Automatische Updates" so konfiguriert, dass neue Updates regelmäßig und automatisch heruntergeladen und installiert werden.

Den Dienst erreicht man in Windows XP durch Aufruf von "Start" - "Einstellungen" - "Systemsteuerung" - "Automatische Updates"

Antiviren-Software

Der Betrieb mit einem aktuellen Virenscanner ist Pflicht. Folgende kostenlose Programme können empfohlen werden:

a. Avira Antivir Personal (ohne Verhaltenserkennung) b. Avast Free Antivirus (mit Verhaltenserkennung und Web-Filter)

Die Programme müssen so eingestellt sein, dass die aktuellen Viren-Patterns regelmäßig automatisch nachgeladen werden.

Verhaltensmuster

Eine Verhaltenserkennungs-Software sollte bei Verwendung der kostenlosen Versionen der Virenscanner zusätzlich installiert werden, z.B. Threatfire (www.threatfire.com/de).

Firewall

Die Windows Firewall sollte aktiviert werden. Zusätzliche Firewall-Programme machen wenig Sinn, vor allem wenn der PC ohnehin über einen Router mit integrierter Firewall angeschlossen ist. Einen absoluten Schutz gegen Angriffe kann eine Firewall sowieso nicht garantieren.

Programme aktualisieren

Anwendungsprogramme, insbesondere solche die auch auf das Internet zugreifen, sollten immer auf dem neuesten Stand sein um evtl. aufgetauchte Angriffslücken (Exploits) zu schließen. Es gibt Hilfsprogramme, die dem Anwender die Arbeit abnehmen und den PC nach veralteter Software durchsuchen. (z.B. Personal Software Inspector)

Ein beliebter Angriffspunkt ist derzeit etwa der AcrobatReader, den man aus diesem Grunde besser überhaupt nicht verwenden sollte. Es gibt andere einfachere Programme zum Lesen von .pdf-Dateien. (z.B. PDF-XChange Viewer)

Sicherheitseinstellungen

Mit welchem Explorer man im Internet arbeitet ist im wesentlichen Geschmacksache, aus Sicherheitsaspekten haben sich die Programme weitgehend angeglichen, obwohl der Microsoft Internet Explorer immer noch am häufigsten das Ziel von Angriffen ist.

Wichtiger als die Auswahl des Browsers ist die richtige Konfiguration des jeweiligen Programms.

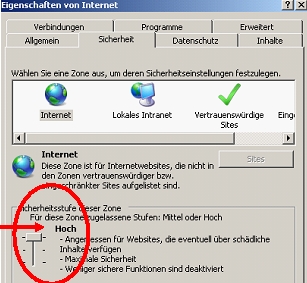

Die Sicherheitseinstellungen in der Internetzone für den Internet Explorer 8.0 sollten restriktiv vorgenommen werden, um unnötige Sicherheitsrisiken zu vermeiden. Am einfachsten, aber auch restriktivsten, setzt man die Sicherheitsstufe auf "Hoch".

Für individuelle Einstellungen siehe "Internet Explorer Sicherheits-Einstellungen".

Beim Firefox-Browser gibt es dafür spezielle AddOns (z.B. NoScript).

Dabei muss man allerdings beachten, dass durch das Deaktivieren einiger Optionen (z.B. ActiveX, Scripting, Java) manche Seiten möglicherweise nicht mehr richtig oder nicht vollständig angezeigt werden. Sollten vertrauenswürdige Seiten diese Mechanismen unbedingt benötigen (z.B. manche Microsoft-Seiten) kann man diese Adressen in den Bereich "Vertrauenswürdige Sites" aufnehmen.

Benutzerkonto

Ins Internet sollte man nur gehen, wenn man als Benutzer mit beschränkten Rechten angemeldet ist. Der Administrator wird nur benötigt wenn am System etwas bewusst geändert werden soll, z.B. bei der Installation mancher Software.

Gegebenenfalls legt man einen speziellen Benutzer nur für den Internetzugang an.

Um häufigen Benutzerwechsel zu vermeiden kann man einzelne Programme auch mit einem anderen Benutzerkonto starten. Das geht entweder über den Befehl "Ausführen als …" im Kontextmenü oder bequemer über ein kleines Hilfsprogramm (z.B. pcwRunAs von PC-Welt).

InPrivate-Modus

Bei der Aktivierung des „InPrivate“-Modus im Internet Explorer 8.0 werden der Verlauf besuchter Web-Seiten, die temporären Internetdateien, Cookies, eingegebene Formulardaten, Benutzernamen und Kennwörter, URLs in der Adress- sowie Suchleiste entfernt, sobald das „InPrivate“-Fenster geschlossen wird.

Der „InPrivate“-Modus eignet sich besonders für Nutzer, die den Internet Explorer an einem öffentlich zugänglichen Rechner wie z.B. einem Internetcafe oder einer Bibliothek nutzen, oder wenn der Rechner und zugehörige Benutzerzugang von mehreren Personen in einem Haushalt verwendet wird.

Hinweis: Der „InPrivate“-Modus ermöglicht es jedoch nicht, anonym (d.h. unerkannt) im Internet zu surfen. Es werden lediglich keine Informationen über den Verlauf einer Internet Explorer-Sitzung auf dem lokalen Rechner gespeichert.

Im Firefox heißt die entsprechende Option "Privaten Modus starten".

Achtung: Der „InPrivate“-Modus schützt nicht vor Angriffen aus dem Internet.

Link Checker

Für den Internet Explorer und Mozilla Firefox gibt es das AddOn ("Web of Trust") das in der Symbolleiste ein neues Icon einblendet. Wenn man eine Webseite besucht, kann man auf dieses Icon klicken und erhält dann eine Übersicht darüber, wie vertrauenswürdig die Webseite von anderen Anwendern eingeschätzt wird. Das System soll dabei helfen, das Aufrufen von gefährlichen Webseiten zu vermeiden.

Mitmachen kann jeder und dies kostenlos. In Suchabfragen bei Google blendet WOT neben jedem Suchergebnis ein Icon ein. Ist dieses „grün“, dann gilt die betreffende Seite als sicher. Bei "gelb" sollte man eher vorsichtig sein und bei "rot" sollte der Besuch der Webseite vermieden werden.

(Weitere ähnliche Programme: AVG Linkscanner, McAfee Site Advisor)

Sandbox

Mit einer sog. "Sandbox" kann man den Internet Browser in einem geschützten Bereich laufen lassen aus dem das Programm keinen Zugriff auf die restlichen Bereiche des Computers hat. (z.B. Sandboxie). Sandbox-Programme alleine reichen aber nicht, um einen PC ausreichend zu sichern, Antivirenprogramm und Firewall sind Pflicht. Als zusätzliche Schutzschicht verringern sie aber das Risiko beim Surfen. Darüber hinaus sind die Tools zum Verwischen von Surfspuren hervorragend geeignet.

Systemwiederherstellung

Weitergehend als eine Sandbox sind Programme, die den PC beim Herunterfahren wieder in den Ursprungszustand versetzen. (z.B. Returnil, oder auch kommerzielle Programme wie HD-Guard) Diese Systeme dienen aber nicht in erster Line dem sicheren Surfen sondern wurden aus dem Aspekt entwickelt, dass die Rechner, die von mehreren Personen bedient werden, einfach und schnell auf einen sauberen Ausgangspunkt zurückversetzt werden sollen. Zur täglichen Arbeit am privaten PC sind sie nur bedingt geeignet, auch wegen der Gefahr, dass bei einer Fehlbedienung die Änderungen an eigenen Daten, an denen gearbeitet wurde möglicherweise ungewollt verlorengehen.

Virtueller Rechner

Wer über die bisher vorgestellten Möglichkeiten hinausgehen will, um absolut sicher zu sein, muss entweder auf virtuelle Maschinen (z.B. VirtualBox) zurückgreifen, ein zusätzliches Betriebssystem nur zum Surfen installieren, von einer CD starten (z.B. Xpud, Knoppix o.ä.) oder gleich einen separaten Internet-PC verwenden.

In Windows 7 Professional + Ultimate ist die Möglichkeit zur Verwendung eines virtuellen Systems bereits eingebaut, deshalb bietet Microsoft das unter Windows XP zur Verfügung stehende Programm "SteadyState" derzeit nicht für Windows 7 an.

Schwachpunkt Mensch

Eine große Gefahrenquelle im IT-Bereich sind die Anwender selbst. Beim Arbeiten im Internet sollte man vor allem den gesunden Menschenverstand verwenden, um nicht auf simple Tricks hereinzufallen. Wer sich etwa durch einen verlockenden Titel dazu verleiten lässt eine dubiose E-Mail zu öffnen oder noch schlimmer einen unbekannten Anhang aus einer solchen E-Mail auf seinem, evtl. sogar ungeschützten, Computer zu öffnen, ist letztlich selber schuld, wenn er sich dadurch ein Schadprogramm auf seinem Rechner installiert.

In diese Problematik fällt auch die Beteiligung an sog. sozialen Netzwerken (Facebook, schülerVZ, Bing u.ä.), die in einem gesonderten Beitrag behandelt werden.

Sonderthema: Internet-Banking

Bei Verwendung von Onlinebanking über den Internetbrowser sollte die Adresse der Bankseite immer über die Tastatur und nie über einen Link in einer Mail oder von einer anderen Seite aufgerufen werden.

Mehr Sicherheit bietet jedoch die Verwendung einer Banking-Software, die zuverlässig vor Phishing schützt. Denn wer konsequent nur über ein Banking-Tool Kontakt mit seiner Bank aufnimmt, kann auch nicht über gefälschte Mails oder andere Tricks auf die Websites von Betrügern gelockt werden.

Für noch mehr Sicherheit beim Onlinebanking sorgt die Verwendung eines Kartenlesers, vorausgesetzt dass die Bank diese Schutzmethode unterstützt.

Besondere Bedeutung hat beim Bankenverkehr natürlich auch die Verwendung von sicheren Passwörtern s.u.

Dass PINs und TANs nicht in Dateien auf dem PC gespeichert werden dürfen sollte selbstverständlich sein.

Sonderthema: Abo-Fallen

Auf sogenannten "Abzock-Sites" werden wertlose Inhalte zu horrenden Abogebühren meist mit versteckten Preisangaben angeboten. Dabei wird mit verschiedensten Mitteln versucht an die Adresse des Anwenders zu kommen indem z.B. Gewinne bei Preisrätseln oder kostenlose Leistungen angeboten werden. Von den "Abzock"-Firmen wird dann ein Abonnement über meist sinnlose Leistungen in Rechnung gestellt. Vertragsgrundlage bilden auf der Seite versteckte Angebote, die unauffällig, z.B. lediglich unter "Allgemeine Geschäftsbedingungen", aufgeführt sind.

In allen diesen Fällen gibt der Anwender jedoch seine persönlichen Daten freiwillig, wenn auch meist unter falschen Annahmen preis. Wer derart sorglos mit seinen Daten umgeht und möglicherweise auch noch seine Kreditkartennummer mitliefert, muss sich über Missbrauch nicht wundern. (s.a. "13. Schwachpunkt Mensch")

Einen zusätzlichen Schutz, neben dem gesunden Menschenverstand, können sog. Link-Checker (s.o.) darstellen.

Sonderthema: Downloads

Programme sollten generell, wenn überhaupt, nur von seriösen Downloadbereichen heruntergeladen werden. Eine gute Adresse dafür sind etwa die Seiten der bekannten PC-Zeitschriften, die Programme zum Laden von den eigenen Servern anbieten.

Sonderthema: Anonym surfen

Selbst wenn beim Arbeiten im Internet keine vertraulichen Daten bewusst eingegeben werden, wird dem Rechner zwingend eine IP-Adresse des jeweiligen Providers zugeteilt, die für die Kommunikation notwendig ist. Die Provider müssen diese Adressen mit der Zuordnung des Benutzers, der ihnen über die Zugangsdaten bekannt ist, eine gewisse Zeit aufbewahren. Auf Gerichtsbeschluss werden diese Daten auch an berechtigte Antragsteller weitergegeben. Insbesondere Anwender die illegal urheberrechtliche geschützte Daten (Musik, Filme, Spiele) über Tauschbörsen weiterverbreitet haben, werden von den geschädigten Firmen, meist über spezialisierte Anwaltskanzleien, oft mit Abmahnungen und Schadenersatzforderungen konfrontiert.

Illegale Aktionen sollte man natürlich am PC erst gar nicht durchführen, aber es gibt technische Möglichkeiten die IP-Adresse zu verschleiern. Das bekannteste kostenlose Programm für diesen Zweck ist das Programmpaket TOR. Hier wird die Internetanfrage über kaskadierte Server geleitet, so dass eine Rückverfolgung praktisch unmöglich sein dürfte. Allerdings wird der Datenverkehr durch die Umleitungen auch merklich verlangsamt. Kommerzielle Programme (z.B. Steganos) bieten teilweise eine bessere Performance.

Sonderthema: Sichere Passwörter

Ein gutes Passwort sollte:

- aus mindestens acht Zeichen bestehen

- groß- und kleingeschriebene Buchstaben beinhalten

- nicht nur Buchstaben, sondern auch Zahlen und Sonderzeichen umfassen

- regelmäßig gewechselt werden

Mit Online Passwort-Checkern kann man sein gewähltes Passwort überprüfen lassen (z.B. https://www.microsoft.com/protect/fraud/passwords/checker.aspx).

Klassifizierung von Schadprogrammen:

1. Viren

2. Würmer

3. Trojaner

4. Rootkits

5. Phishing

6. Drive-by-Downloads

Nähere Informationen dazu findet man z.B. bei http://de.wikipedia.org/wiki/Computervirus

Quellen

c't Computermagazin, 2010/12, 2009/21 - http://www.heise.de/ct

PC Welt - http://www.pcwelt.de

Bundesamt für Sicherheit in der Informationstechnik - https://www.bsi.bund.de

Stiftung Warentest - Finanztest

Wikipedia - http://de.wikipedia.org/wiki

Internet Explorer Sicherheitseinstellungen

Software

Avira Antivir Personal - http://www.free-av.com

Avast Free Antivirus - http://www.avast.com

Personal Software Inspector - http://secunia.com

PDF-XChange Viewer - http://www.tracker-software.com

pcwRunAs - http://www.pcwelt.de/downloads

Web of Trust - http://www.mywot.com/de

AVG Linkscanner - http://free.avg.com/de-de/linkscanner

McAfee Site Advisor - http://www.siteadvisor.com

Sandboxie - http://www.sandboxie.com

Xpud - http://www.xpud.org

Knoppix - http://www.knopper.net/knoppix

Returnil - http://www.returnilvirtualsystem.com

HD-Guard - http://www.hdguard.com/de.html

VirtualBox - http://www.virtualbox.org)

TOR - http://www.torproject.org

Steganos Internet Anonym VPN - http://www.steganos.com

--Hawei 11:38, 1. Jul. 2010 (UTC)